Презентация "Защита от компьютерных вирусов" по информатике – проект, доклад

Презентацию на тему "Защита от компьютерных вирусов" можно скачать абсолютно бесплатно на нашем сайте. Предмет проекта: Информатика. Красочные слайды и иллюстрации помогут вам заинтересовать своих одноклассников или аудиторию. Для просмотра содержимого воспользуйтесь плеером, или если вы хотите скачать доклад - нажмите на соответствующий текст под плеером. Презентация содержит 20 слайд(ов).

Слайды презентации

Список похожих презентаций

Защита от компьютерных вирусов

. Что такое компьютерный вирус? Компьютерный вирус – это программа, способная при запуске создавать свои копии и внедрять их в файлы и системные области ...Защита информации от несанкционированного доступа

Несанкционированный доступ. Несанкционированный доступ –чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий. ...Компьютерные вирусы. Обзор и классификация компьютерных вирусов

План презентации:. Классификация вирусов по основным признакам Классификация вирусов по среде обитания Классификация вирусов по способу заражения ...Виды компьютерных вирусов

Вирус- это самовоспроизводящаяся программа, способная внедряться в другие программы. Мотивы, движущие создателями вирусов: -Озорство и одновременно ...Компьютерные вирусы и защита от них

ПЛАН:. Цель: выяснить какие антивирусы наиболее популярны и при помощи анализа выявить их достоинства и недостатки. Введение. Вирусы и их разновидности. ...Компьютерные вирусы и защита от них

ЧТО ТАКОЕ ВИРУСЫ? Компьютерные вирусы — наиболее опасная угроза для любого компьютера. Подобно живым микроорганизмам, они распространяются, заражая ...Компьютерные вирусы и защита от них

Что такое компьютерный вирус? Компьютерный вирус – это специально написанная небольшая по размерам программа, которая может «приписывать» себя к другим ...Компьютерные вирусы и защита от них

Компьютерные вирусы. Компью́терные ви́русы — разновидность самовоспроизводящихся компьютерных программ, которые распространяются, внедряя себя в исполняемый ...Классификация компьютерных вирусов

Компьютерный вирус – это специальная компьютерная программа, как правило, небольшая по размерам, которая при своем запуске уничтожает или портит данные, ...Вредоносные и антивирусные программы. Компьютерные черви и защита от них

Содержание:. Типы вредоносных программ Антивирусные программы Признаки заражения компьютера Что делать?! Компьютерные вирусы. Виды вирусов. Типы вредоносных ...Защита информации от несанкционированного доступа

Использование компьютеров и автоматизированных технологий приводит к появлению ряда проблем для руководства организацией. Компьютеры, часто объединенные ...Защита собственной информации от несанкционированного доступа

В настоящее время наша жизнь, немыслима без современных информационных технологий. Однако именно высокая степень автоматизации порождает риск снижения ...Защита собственной информации от несанкционированного доступа

Актуальность. Эта тема особенно актуальна сегодня во время быстрого развития компьютерных технологий. Из-за хищения конфиденциальных данных многие ...Локальные и глобальные сети. Защита информации от несанкционированного доступа

Появление и развитие компьютерной техники во второй половине XX века стало важнейшим фактором научно-технической революции. Различают три этапа: ...Защита собственной информации от несанкционированного доступа

Содержание. Идентификация и аутентификация субъектов доступа и объектов доступ Регистрация и последующая безопасность Заключение. Регистрация и последующая ...Защита собственной информации от несанкционированного доступа

Правило первое. Очень важно придумать хороший пароль в социальных сетях, который будет состоять из набора букв и цифр Примеры: А)123456-плохой Б)Novo-sadovaya56. ...Защита собственной информации от несанкционированного доступа

Содержание антивируса в актуальном состоянии и умелые действия пользователя – минимум вероятности несанкционированного доступа. - Серфинг в Интернете ...Защита собственной информации от несанкционированного доступа

Что такое несанкционированный доступ к информации? несанкционированный доступ Доступ к информации или к ресурсам автоматизированной информационной ...Защита собственной информации от несанкционированного доступа

Проблема защиты информации от постороннего доступа возникла с той поры, когда человеку по каким-либо причинам не хотелось делиться ею ни с кем или ...Защита собственной информации от несанкционированного доступа

Несанкционированный доступ –чтение, обновление или разрушение информации при отсутствии на это соответствующих полномочий. Способы защиты информации. ...Конспекты

Компьютерные вирусы. Защита от вирусов: обнаружение и лечение

Конспект урока. по теме «Компьютерные вирусы. Защита от вирусов: обнаружение и лечение». 8 класс. Цель:. . - дать определение. компьютерные ...Правовая защита информации. Виды компьютерных правонарушений

Тема урока: «Правовая защита информации. Виды компьютерных правонарушений». Цель урока:. Образовательная: формирование понятия правовая защита ...Защита информации от несанкционированного доступа

11 класс. ТЕМА «Защита информации от несанкционированного доступа». ЦЕЛЬ: Познакомить учащихся с вредоносными программами и способами защиты от ...Передача информации в компьютерных сетях

ПЛАН-КОНСПЕКТ УРОКА Компьютерные сети. (Тема урока). . . ФИО (полностью). . Ошутинская Наталья Борисовна. . . . Место работы. ...Основы компьютерных технологий

Урок по предмету «Основы компьютерных технологий». ТЕМА. Лабораторная работа №18. Создание простых баз данных на электрические приборы, установка ...Основные устройства ввода. Назначение и устройство компьютерных мышей

Тема урока:. «Основные устройства ввода. Назначение и устройство компьютерных мышей». Предмет:. «Архитектура ЭВМ и ВС». Группа. : 441. Цель ...Основные компоненты компьютерных сетей

Конспект урока информатики. ТЕМА «Основные компоненты компьютерных сетей». Дата:. . 12. 11. 2008. Тема урока:. «. Основные компоненты компьютерных ...Компьютерные сети. Виды компьютерных сетей

. Муниципальное общеобразовательное учреждение –. . средняя общеобразовательная школа №4 г. Асино Томской области. . ...Антивирусные программы. Сжатие информации, программы архиваторы. Защита информации

Лицей №9 имени О.А.Жолдасбекова. Открытый урок на тему. Антивирусные программы. Сжатие информации,. . программы архиваторы. . . Защита ...Интернет – зависимость или вред от социальных сетей

59. . Методическая разработка. Тема:. «Интернет – зависимость или вред от социальных сетей». . . Составил педагог-психолог:. ...Советы как сделать хороший доклад презентации или проекта

- Постарайтесь вовлечь аудиторию в рассказ, настройте взаимодействие с аудиторией с помощью наводящих вопросов, игровой части, не бойтесь пошутить и искренне улыбнуться (где это уместно).

- Старайтесь объяснять слайд своими словами, добавлять дополнительные интересные факты, не нужно просто читать информацию со слайдов, ее аудитория может прочитать и сама.

- Не нужно перегружать слайды Вашего проекта текстовыми блоками, больше иллюстраций и минимум текста позволят лучше донести информацию и привлечь внимание. На слайде должна быть только ключевая информация, остальное лучше рассказать слушателям устно.

- Текст должен быть хорошо читаемым, иначе аудитория не сможет увидеть подаваемую информацию, будет сильно отвлекаться от рассказа, пытаясь хоть что-то разобрать, или вовсе утратит весь интерес. Для этого нужно правильно подобрать шрифт, учитывая, где и как будет происходить трансляция презентации, а также правильно подобрать сочетание фона и текста.

- Важно провести репетицию Вашего доклада, продумать, как Вы поздороваетесь с аудиторией, что скажете первым, как закончите презентацию. Все приходит с опытом.

- Правильно подберите наряд, т.к. одежда докладчика также играет большую роль в восприятии его выступления.

- Старайтесь говорить уверенно, плавно и связно.

- Старайтесь получить удовольствие от выступления, тогда Вы сможете быть более непринужденным и будете меньше волноваться.

Информация о презентации

Дата добавления:14 сентября 2014

Категория:Информатика

Автор презентации:Неизвестен

Содержит:20 слайд(ов)

Поделись с друзьями:

Скачать презентацию

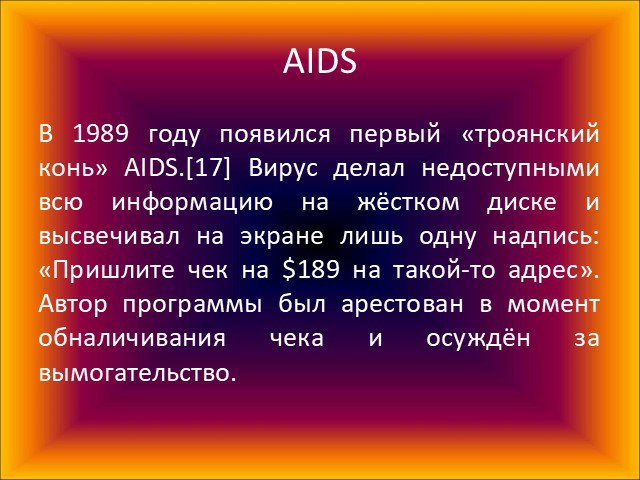

![AIDS. В 1989 году появился первый «троянский конь» AIDS.[17] Вирус делал недоступными всю информацию на жёстком диске и высвечивал на экране лишь одну надпись: «Пришлите чек на 9 на такой-то адрес». Автор программы был арестован в момент обналичивания чека и осуждён за вымогательство. AIDS. В 1989 году появился первый «троянский конь» AIDS.[17] Вирус делал недоступными всю информацию на жёстком диске и высвечивал на экране лишь одну надпись: «Пришлите чек на 9 на такой-то адрес». Автор программы был арестован в момент обналичивания чека и осуждён за вымогательство.](https://prezentacii.org/upload/cloud/14/09/3713/images/thumbs/screen11.jpg)