Конспект урока «Предоставление доступа к диску на компьютере, подключенном к локальной сети. ОС Линукс» по информатике

Урок №2. Локальные компьютерные сети.

Практическая работа № 3.1. «Предоставление доступа к диску на компьютере, подключенном к локальной сети. ОС Линукс".

Цели урока:

-

помочь учащимся получить представление об локальных компьютерных сетях;

-

воспитание информационной культуры учащихся, внимательности, аккуратности, дисциплинированности, усидчивости;

-

развитие познавательных интересов, навыков работы на компьютере, самоконтроля, умения конспектировать.

Оборудование:

доска, компьютер, компьютерная презентация.

План урока:

1. Орг. момент. (1 мин)

2. Проверка знаний. (5 мин)

3. Теоретическая часть. (10 мин)

4. Практическая часть. (20 мин)

5. Д/з (2 мин)

6. Вопросы учеников. (5 мин)

7. Итог урока. (2 мин)

Ход урока:

1. Орг. момент.

Приветствие, проверка присутствующих. Объяснение хода урока.

2. Проверка знаний.

Фронтальный опрос учащихся по материалу пройденному на прошлом уроке.

3. Теоретическая часть.

И сегодня каждый день множество людей открывает для себя существование глобальных компьютерных сетей, объединяющих компьютеры во всем мире в едином информационном пространстве, имя которому – Интернет.

Компьютерная сеть — система двух или более компьютеров, связанных каналами передачи информации. Для передачи информации могут быть использованы различные физические явления, как правило — различные виды электрических сигналов или электромагнитного излучения.

Создание компьютерных сетей вызвано практической потребностью пользователей удаленных друг от друга компьютеров в одной и той же информации. Сети предоставляют пользователям возможность не только быстрого обмена информацией, но и совместной

работы на принтерах и других периферийных устройствах, и даже одновременной обработки документов.

Все многообразие компьютерных сетей можно классифицировать по группе признаков, например:

• территориальная распространенность;

• ведомственная принадлежность;

• скорость передачи информации;

• тип среды передачи;

По территориальной распространенности сети могут быть локальными, региональными и глобальными. Следует указать, что такое, деление, все же, довольно условно.

Локальные компьютерные сети.

Локальная сеть объединяет компьютеры, установленные в одном помещении (например, школьный компьютерный класс, состоящий из 8—12 компьютеров) или в одном здании (например, в здании школы могут быть объединены в локальную сеть несколько десятков компьютеров, установленных в различных предметных кабинетах).

Локальная вычислительная сеть, ЛВС ( англ. Local Area Network, LAN ) — компьютерная сеть, покрывающая относительно небольшую территорию.

В небольших локальных сетях все компьютеры обычно равноправны, т. е. пользователи самостоятельно решают, какие ресурсы своего компьютера (диски, каталоги, файлы) сделать общедоступными по сети. Такие сети называются одноранговыми.

Если к локальной сети подключено более десяти компьютеров, то одноранговая сеть может оказаться недостаточно производительной. Для увеличения производительности, а также в целях обеспечения большей надежности при хранении информации в сети некоторые компьютеры специально выделяются для хранения файлов или программ-приложений. Такие компьютеры называются серверами, а локальная сеть — сетью на основе серверов.

Каждый компьютер, подключенный к локальной сети, должен иметь специальную плату (сетевой адаптер). Между собой компьютеры (сетевые адаптеры) соединяются, например, с помощью кабелей.

Региональные компьютерные сети.

Локальные сети не позволяют обеспечить совместный доступ к информации пользователям, находящимся, например, в различных частях города. На помощь приходят региональные сети, объединяющие компьютеры в пределах одного региона (города,

страны, континента).

Региональная сеть – компьютерная сеть в пределах одного региона.

Глобальная вычислительная сеть

Глобальная вычислительная сеть ГВС (англ. Wide Area Network, WAN) представляет собой компьютерную сеть, охватывающую большие территории и включающую в себя десятки и сотни тысяч компьютеров.

ГВС служат для объединения разрозненных сетей так, чтобы пользователи и компьютеры, где бы они ни находились, могли взаимодействовать со всеми остальными участниками глобальной сети. Лучшим примером ГВС является Интернет, но существуют и другие сети.

Глобальную компьютерную сеть еще называют телекоммуникационной сетью, а процесс обмена информацией по такой сети называют телекоммуникацией (от греч. «tele» - далеко и лат. «comunicato» - связь).

По принадлежности различают семейные, домовые, корпоративные, ведомственные и государственные сети, международные сети.

Ведомственные принадлежат одной организации и располагаются на ее территории.

Домовая сеть — разновидность локальной вычислительной сети, позволяющая пользователям нескольких компьютеров обмениваться данными, играть в сетевые игры и выходить в Интернет, проложенная в пределах одного здания (обычно жилого) или объединяющая несколько близлежащих зданий.

Многие организации, заинтересованные в защите информации от несанкционированного доступа (например, военные, банковские и пр.), создают собственные, так называемые корпоративные сети. Корпоративная сеть может объединять тысячи и десятки тысяч компьютеров, размещенных в различных странах и городах (в качестве примера можно привести сеть корпорации Microsoft, MSN).

Корпоративная сеть (отраслевая) — компьютерная сеть, принадлежащая и/или управляемая единой организацией в соответствии с правилами этой организации. По скорости передачи информации компьютерные сети делятся на низко- (до 10 Мбит/с), средне- (до 100 Мбит/с) и высокоскоростные (свыше 100 Мбит/с). По типу среды передачи разделяются на сети телефонные, коаксиальные, на витой паре, оптоволоконные, с передачей информации по бытовой электрической сети, по радиоканалам (Wi-Fi, BlueTooth), в инфракрасном диапазоне.

Топология сети.

Общая схема соединения компьютеров в сети называется топологией сети.

Сетевая топология может быть физической (описывает реальное расположение и связи между узлами сети) и логической (описывает хождение сигнала в рамках физической топологии). Мы будем рассматривать физическую топологию.

Существует множество способов соединения сетевых устройств, из них можно выделить четыре базовых топологии: шина, кольцо, звезда и ячеистая топология.

Остальные способы являются комбинациями базовых.

Локальные сети чаще всего могут иметь топологию «шина» или «звезда». В первом случае все компьютеры подключены к одному общему кабелю (шине), во втором - имеется специальное центральное устройство (хаб), от которого идут «лучи» к каждому компьютеру, т.е. каждый компьютер подключен к своему кабелю.

Топология типа Шина, представляет собой общий кабель (называемый шина или магистраль), к которому подсоединены все рабочие станции.

Структура типа «шина» проще и экономичнее, так как для нее не требуется дополнительное устройство и расходуется меньше кабеля. Но она очень чувствительна к неисправностям кабельной системы. Если кабель поврежден хотя бы в одном месте, то возникают проблемы для всей сети. Место неисправности трудно обнаружить.

В этом смысле «звезда» более устойчива. Поврежденный кабель – проблема для одного конкретного компьютера, на работе сети в целом это не сказывается. Не требуется усилий по локализации неисправности.

Звезда — базовая топология компьютерной сети, в которой все компьютеры сети присоединены к центральному узлу (обычно сетевой концентратор).

В сети, имеющей структуру типа «кольцо» информация передается между станциями по кольцу с переприемом в каждом сетевом контроллере. Переприем производится через буферные накопители, выполненные на базе оперативных запоминающих устройств, поэтому при выходе их строя одного сетевого контроллера может нарушиться работа всего кольца.

Кольцо — базовая топология компьютерной сети, в которой рабочие станции подключены последовательно друг к другу, образуя замкнутую сеть.

В «кольце» компьютер в сети получает данные от соседа и перенаправляет их дальше, если они адресованы не ему. Данные ходят по кругу, только в одном направлении. Достоинство кольцевой структуры – простота реализации устройств, а недостаток – низкая надежность.

Ячеистая топология (в англ. mesh) — соединяет каждую рабочую станцию сети со всеми другими рабочими станциями этой же сети. В проводных сетях данная топология используется редко, поскольку из-за преизбыточного расхода кабеля становится слишком дорогой. Однако, в беспроводных технологиях сети на основе ячеистой технологии встречаются всё чаще, поскольку затраты на сетевой носитель не увеличиваются и на первый план выходит надёжность сети.

Папка Сеть. Подключенные к локальной сети компьютеры входят в папку Сеть иерархической файловой системы. Щелчок по значку Сеть, находящемуся в Меню, вызывает окно, содержащее папки компьютеров, подключенных к локальной сети.

Каждый из компьютеров сети также является папкой, в свою очередь, содержащей папки дисков. Если к дискам и папкам компьютера или к подключенному принтеру предоставлен доступ, то любой пользователь сети может использовать их как свои собственные (копировать, удалять или переименовывать папки, печатать на принтере).

4. Практическая часть.

Практическая работа № 3.1. «Предоставление доступа к диску на компьютере, подключенном к локальной сети. ОС Линукс"

АиПО: компьютер с установленной ОС Линукс , подключенный к локальной сети компьютерный класс, флешка с файлами.

Цель работы: научиться предоставлять доступ к ресурсам своего компьютера пользователям локальной сети, общий доступ к принтеру во всей компьютерной локальной сети, настраивать сканер и сканировать документ.

Ход работы.

Задание №1.Предоставить доступ к ресурсам своего компьютера пользователям локальной сети.

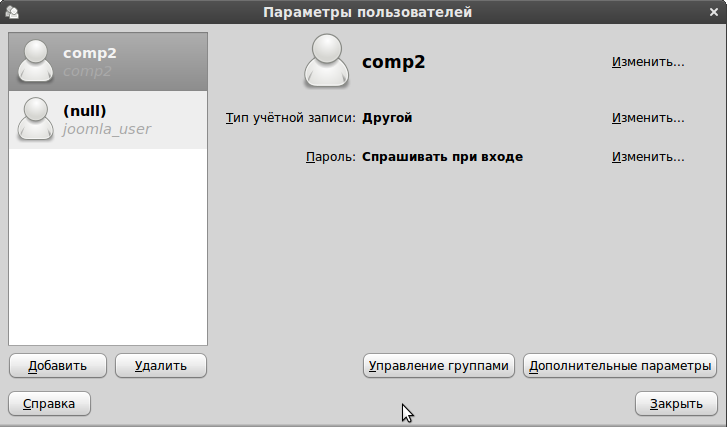

1.Для того, чтобы просмотреть пользователей системы, следует выполнить Система - Администрирование - Пользователи и группы. Здесь можно создать нового пользователя, удалить пользователя, изменить имя пользователя, сменить тип учетной записи (подобное есть и в ОС Windows). Здесь же можно просмотреть список существующих групп, а также к какой группе относится пользователь. Если нужно, то здесь же можно пользователя включить в состав групп.

Предупреждение: меняйте только то, в чем абсолютно уверены!

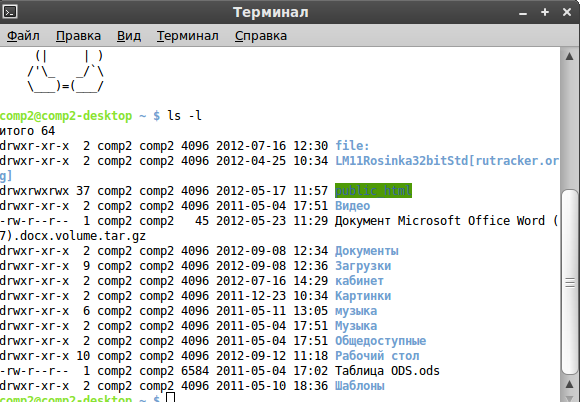

Теперь давайте посмотрим на результат работы команды ls -l

Понятно, что команда ls выводит список содержимого текущего каталога. Та же команда с ключом -l выводит список файлов с указанием прав доступа к ним. На этом о команде ls закончим, кто желает расширить свои знания о ней, наберите в консоле команду ls --help.

Теперь разберемся с загадочными буквами r, w, x, d и -. Эти символы разбиты на 4 группы. Первая группа (один символ) указывает на тип файла. Могут принимать значение:

-

- - обычный файл;

-

d - каталог;

-

b - файл блочного устройства;

-

c - файл символьного устройства;

-

s - доменное гнездо (socket);

-

p - именованный канал (pipe);

-

l - символическая ссылка (link).

Далее идут три группы по три символа, например rw-r--r--. Первая группа rw-, вторая r--, третья r--. Здесь сложного ничего нет. Буквы обозначают следующее: r- чтение, w-запись (изменение), x- исполнение. Первая группа определяет права доступа для владельца вторая группа - для группы пользователей, третья группа - для всех остальных пользователей системы.

Приведем пример: Каталог schoolmod (на то, что это каталог, указывает d) имеет drwxr-xr-x. Владелец каталога schoolmod имеет права на чтение (r), изменение (w), запуск файла на исполнение (х). Группа пользователей, в которую входит владелец, имеет права чтения и запуска файла на выполнение. Прав на изменения нет. Остальные пользователи имеют права на чтение и на запуск. Здесь можно сделать вывод: права определены не только для файлов, но и каталогов. Можно еще заметить, что каталог - это просто файл, содержащий список файлов.

Следует помнить еще вот что: если вы даете кому-то доступ к файлу, который находится в вашем каталоге, то вы должны дать права доступа и на этот каталог.

Для изменения прав доступа используется команда chmod. Ее можно использовать в двух вариантах. Мы рассмотрим одни из них, который основан на цифровом представлении прав. Символ r кодируется цифрой 4, символ w - цифрой 2, символ х - цифрой 1. Для того, чтобы дать пользователю какой-нибудь набор прав, нужно сложить соответствующие цифры. Получается по одной цифре для владельца, для группы и для остальных пользователей. Например, набор 760 обозначает: для владельца - полные права (4+2+1=7), для группы пользователей - права на чтение и изменение (4+2=6), для других пользователей прав никаких нет.

Для изменения прав доступа применяем команду chmod с нужным аргументом:

chmod 760 имя_файла

Очевидно, что права 777 - для всех пользователей всех групп - полные права.

Вы обратили внимание на цифры, которые стоят между группами прав доступа и именем владельца файла? На приведенном рисунке видно, что эти значения от 1 до 6. Эти цифры - счетчики связей. Для файлов это обычно 1, а для каталогов этот счетчик показывает число подкаталогов плюс два (для самого каталога и каталога, в который он входит, т.е. каталога-родителя).

Задание №2.Предоставить общий доступ к одному принтеру во всей компьютерной локальной сети.

1. Установить Samba, если он у вас еще не стоит в системе

sudo apt-get install samba smbfs

2. Зайти в System Settings/Printing

3. В верхнем меню зайти в Server/Settings... и поставить галочку в

Publish shared printers connected to this system

4. Выбрать принтер, который вы хотите расшарить и кликнув правой кнопкой выбрать Settings

5. Зайти в Policies и проверить, чтобы стояли галочки в

Enabling

Accepting Jobs

Shared

6. Перезагрузить Samba

sudo service smbd restart

Теперь принтер расшарен.

Далее, для того чтобы увидеть наш принтер на другом компьютере нужно:

1. Установить Samba

2. Зайти в System Settings/Printing/Server/Settings...

3. Поставить галочку в Show Printers shared by other systems

4. Перезагрузить Samba.

Теперь зайдя в Printing вы будете видеть у себя принтеры с общим доступом.

Задание №3. Настроить сканер.

gscan2pdf

Имеется SCSI сканер AGFA DUOSCAN T1200 чтобы подключить его к системе Ubuntu проделываем следующие шаги:

1. Устанавливаем программы, для сканирования:

sudo apt-get install sane

sudo apt-get install xsane

2. Смотрим, видит ли xsane наш сканер

sudo sane-find-scanner

Получаем строчку:

found SCSI scanner "AGFA DUOSCAN T1200 1.20" at /dev/sg1

т.е. наш сканер видится, как устройство /dev/sg1

3. Запускаем xsane.

Если при запуске появляется окошко с ошибкой: «Failed to create file: Permission Denied» значит доступ к папке .sane имеет только root.

4. Меняем права доступа для папки .sane:

sudo rm -rf .sane

5. Запускаем xsane. На этот раз все должно работать.

5. Д/з

1.Выучить конспект.

2. Угринович Н.Д. Информатика и ИТ. Учебник для 8 класса. § 3.2 Стр.81-84 . 3.Ответить на вопросы стр.81-84

6. Вопросы учеников.

Ответы на вопросы учащихся.

7. Итог урока.

Подведение итога урока. Выставление оценок.

8. В помощь учителю:

Презентации

http://www.uchportal.ru/

ЭОР на уроке

1.http://school-collection.edu.ru/

2. http://fcior.edu.ru/catalog

3. http://eorhelp.ru/

Здесь представлен конспект к уроку на тему «Предоставление доступа к диску на компьютере, подключенном к локальной сети. ОС Линукс», который Вы можете бесплатно скачать на нашем сайте. Предмет конспекта: Информатика Также здесь Вы можете найти дополнительные учебные материалы и презентации по данной теме, используя которые, Вы сможете еще больше заинтересовать аудиторию и преподнести еще больше полезной информации.